Krytyczny błąd we wtyczce WPtouch – zalecana natychmiastowa aktualizacja

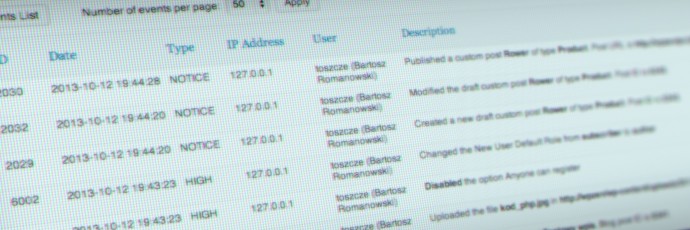

Ekipa Sucuri wykryła krytyczny błąd w popularnej wtyczce WPtouch. Błąd jest podobny do ujawnionego w ubiegłym tygodniu problemu z wtyczką MailPoet i pozwala na przesłanie na serwer dowolnego pliku z pominięciem sprawdzenia posiadanych przez użytkownika uprawnień. Problem dotyczy tylko serwisów, które pozwalają użytkownikom na rejestrację i występuje jedynie w wersji 3.x (wersje 1.x i 2.x są bezpieczne).

Autorzy rozszerzenia opublikowali stosowną poprawkę, która trafiła już do repozytorium. Wszyscy użytkownicy WPtouch (zarówno wersji bezpłatnej, jak i płatnej) powinni upewnić się, że korzystają z wtyczki w wersji 3.4.3 (lub nowszej).

Ważna informacja dla użytkowników popularnej wtyczki

Ważna informacja dla użytkowników popularnej wtyczki  Od kilkunastu dni na kilka moich kont e-mail trafiają wiadomości zachęcające do bezpłatnej instalacji popularnej wtyczki All in One SEO Pack Pro w nazywanej „nową” wersji 2.1. Na wstępie zaznaczę, że pod żadnym pozorem nie wolno tej wtyczki instalować, a autorzy rozszerzenia nigdy nie wysyłają tego typu wiadomości i nie rozdają swojego produktu za darmo (a już na pewno nie używają do tego spamu). Wtyczka, którą można pobrać spod wskazanego w wiadomości adresu, zawiera złośliwy kod (malware). Zobaczmy na co możemy być narażeni instalując „promowane” w ten sposób rozszerzenia.

Od kilkunastu dni na kilka moich kont e-mail trafiają wiadomości zachęcające do bezpłatnej instalacji popularnej wtyczki All in One SEO Pack Pro w nazywanej „nową” wersji 2.1. Na wstępie zaznaczę, że pod żadnym pozorem nie wolno tej wtyczki instalować, a autorzy rozszerzenia nigdy nie wysyłają tego typu wiadomości i nie rozdają swojego produktu za darmo (a już na pewno nie używają do tego spamu). Wtyczka, którą można pobrać spod wskazanego w wiadomości adresu, zawiera złośliwy kod (malware). Zobaczmy na co możemy być narażeni instalując „promowane” w ten sposób rozszerzenia.

Regularne wykonywanie kopii bezpieczeństwa naszego serwisu internetowego to podstawa. Aktualny backup plików i bazy danych pomoże nam gdy nasza strona zostanie

Regularne wykonywanie kopii bezpieczeństwa naszego serwisu internetowego to podstawa. Aktualny backup plików i bazy danych pomoże nam gdy nasza strona zostanie  TimThumb to skrypt służący do skalowania obrazków. Jest bardzo prosty w użyciu, a dzięki wbudowanemu mechanizmowi cache nie obciąża w znaczący sposób serwera – i prawdopodobnie właśnie dlatego upodobali go sobie twórcy szablonów dla WordPressa (mimo że nie powstał on z myślą o tym CMSie). W sierpniu 2011 roku odkryto w nim dość poważną lukę bezpieczeństwa, która została usunięta w ciągu dosłownie kilku dni. Kilka tygodni po tym incydencie autor skryptu ogłosił wydanie wersji 2.0 – skrypt został przepisany praktycznie od nowa i jest całkowicie bezpieczny. Niestety, łatka niebezpiecznego skryptu została do TimThumba przyklejona już chyba na stałe, mimo że w tym momencie po prostu mu się ona nie należy.

TimThumb to skrypt służący do skalowania obrazków. Jest bardzo prosty w użyciu, a dzięki wbudowanemu mechanizmowi cache nie obciąża w znaczący sposób serwera – i prawdopodobnie właśnie dlatego upodobali go sobie twórcy szablonów dla WordPressa (mimo że nie powstał on z myślą o tym CMSie). W sierpniu 2011 roku odkryto w nim dość poważną lukę bezpieczeństwa, która została usunięta w ciągu dosłownie kilku dni. Kilka tygodni po tym incydencie autor skryptu ogłosił wydanie wersji 2.0 – skrypt został przepisany praktycznie od nowa i jest całkowicie bezpieczny. Niestety, łatka niebezpiecznego skryptu została do TimThumba przyklejona już chyba na stałe, mimo że w tym momencie po prostu mu się ona nie należy. Wtyczka

Wtyczka