Na blogu Wordfence pojawiło się ciekawe zestawienie sposobów, za pomocą których najczęściej infekowane są strony działające na WordPressie. Analiza obejmuje 1032 przypadki, które wprawdzie stanowią jedynie niewielki procent ogólnej liczby infekcji, ale można na ich podstawie wyciągać już jakieś sensowne wnioski.

Większość ofiar nie wie w jaki sposób została zaatakowana

61,5% osób, których strona została zainfekowana, nie wie w jaki sposób się to stało. Na pierwszy rzut oka nie ma w tym nic dziwnego – często trudno jest wskazać lukę, z której skorzystał atakujący. Jednak (jak piszą autorzy raportu) większość badanych osób samodzielnie wyczyściła swoje strony ze złośliwego kodu, a bez poznania źródła infekcji może się okazać, że coś zostało pominięte lub wykorzystana luka wciąż istnieje i może zostać wykorzystana ponownie.

Najczęściej winne są wtyczki

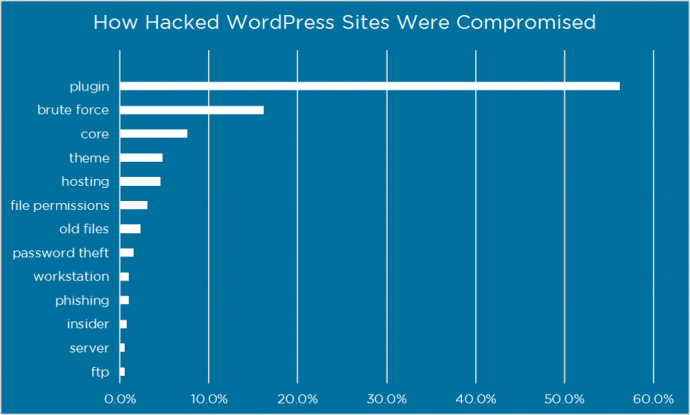

Jak nietrudno się domyślić, strony działające na WordPressie najczęściej są atakowane z wykorzystaniem dziur znajdujących się we wtyczkach. Niemal 56% osób, które znały przyczynę infekcji, zadeklarowały, że problem leżał właśnie po stronie rozszerzeń.

To pokazuje jak ważne jest regularne aktualizowanie wtyczek, w tym również komercyjnych, które nie zawsze oferują mechanizm automatycznych aktualizacji. Równie istotne jest korzystanie tylko z wtyczek pochodzących ze sprawdzonych źródeł – nie ufajmy przede wszystkim stronom oferującym płatne wtyczki za darmo. Pamiętajmy również o tym, że nieaktywne wtyczki także należy aktualizować.

Drugim najczęściej wykorzystywanym sposobem na przejęcie strony przez atakującego są ataki typu brute force – ponad 16% respondentów zadeklarowało, że właśnie tak zostały zainfekowane ich strony. Jestem tym naprawdę szczerze zaskoczony, ponieważ ataki brute force mają szanse na powodzenie tylko gdy używamy łatwych do odgadnięcia haseł. Jak widać na nic zdają się wszechobecne apele o używanie silnych haseł.

Teoretycznie ataki brute force są stosunkowo łatwe do zablokowania. Problem jednak w tym, że coraz częściej pojawia się nowa odmiana tego typu ataków, charakteryzująca się znacznie mniejszym tempem, przez co jest trudniejsza do wykrycia i zablokowania. Temat kilka dni temu poruszano na blogu Perishable Press, gdzie nowa wariacja ataków została nazwana Brute Force Login Drip Attack. Oczywiście wciąż skutecznymi metodami obrony przed tego typu atakami są silne hasła, uwierzytelnianie dwuskładnikowe, nie używanie loginu 'admin’, określenie maksymalnej liczby prób logowania i natychmiastowe blokowanie prób logowania na nieistniejące konta.

Stare wersje WordPressa wciąż są problemem

Jak można wywnioskować z oficjalnych danych, bardzo duża liczba stron wciąż korzysta ze starych wersji WordPressa, które od dawna nie są wspierane i nie otrzymują aktualizacji związanych z bezpieczeństwem (w tej chwili takie uaktualnienia otrzymują wersje 3.7 i nowsze). Automatyczne aktualizacje zostały wprowadzone w wersji 3.7, tak więc można założyć, że nawet zapomniane przez właścicieli strony otrzymują łatki związane z bezpieczeństwem. Gorzej sprawa wygląda ze stronami, które korzystają ze starszych wersji WordPressa – a takich według oficjalnych danych jest 9,5%.

Jak widać na zamieszczonym wyżej wykresie, ataki wykonane z wykorzystaniem luki w WordPressie stanowią mniej więcej 8% wszystkich ataków – niby niewiele, ale wykonując regularnie aktualizacje można by tę liczbę znacząco zmniejszyć.

Motywy też nie są bez winy

Czwarte miejsce w rankingu zajmują motywy, aczkolwiek osobiście podejrzewam, że w sporej części przypadków winne były nie tyle same motywy, co dołączane do nich nieaktualne wersje wtyczek (tak jak to miało miejsce w głośnym przypadku wtyczki Revolution Slider).

Chcesz zabezpieczyć swoją stronę, ale nie wiesz od czego zacząć?

Zajrzyj do mojego wpisu o podstawach zabezpieczania WordPressa →

Zdjęcie: Gabriel Pollard